Sicherheit für Notebooks

Sicherheit für Notebooks. Die eigenen Daten sind persönlich, vertraulich und nicht für jedermanns Zugriff gedacht. Dennoch wird deren Wichtigkeit schnell vergessen, wenn es mit einigen Unbequemlichkeiten verbunden ist Dokumente, Bilder, Projekte, Präsentationen und vieles mehr vor fremder Neugier zu schützen.

Oft hört man: „Ich habe nichts zu verbergen!“, „Finden bei mir eh nichts Interessantes.“, „Können ruhig alles sehen.“, „Das dauert alles viel zu lange!“, „Ist mir zu umständlich.“ oder „Da habe ich gar keine Zeit für!“.

Wenn dann doch irgendwann die intimen Urlaubsfotos im Netz auftauchen, wichtige Firmengeheimnisse abhanden kommen oder gleich der gesamte Rechner verschwindet, ja dann ist das Gejammer groß.

Während bestimmte Sicherheitsmechanismen nur dann umsetzbar sind, wenn auch die nötigen technischen Voraussetzungen zur Verfügung stehen, so kann man sich in einem wichtigen Punkt kaum herausreden: Selbstdisziplin verbunden mit Selbstkontrolle.

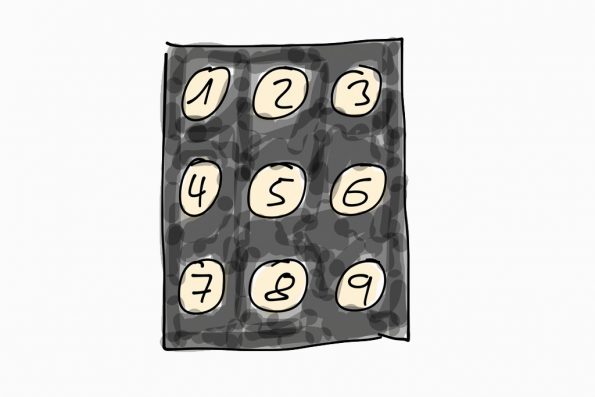

Sicherheit für Notebooks: Allgemeines

Dabei kann man bereits mit kleinen Maßnahmen einen guten Grundschutz erzielen, der die Datensicherheit deutlich erhöht:

- Passwortabfrage einrichten

- sichere Kennwörter generieren

- Virenschutzprogramm und Firewall verwenden

- regelmäßig Updates installieren

- Verschlüsselung

- Backups erstellen

Zudem ist es heutzutage wenig zeitintensiv und recht gut zu organisieren eine gewisse Regelmäßigkeit und eine Gewöhnung an intuitive Verhaltensmuster anzunehmen:

- Passwortabfragen müssen nur einmalig eingerichtet werden

- An wichtige Sicherheits-, Viren- und Systemupdates kann man sich komfortabel erinnern lassen

- Backups laufen nach der Einrichtung automatisiert im Hintergrund

Allgemeine Sicherheitsregeln, die jeder Nutzer umsetzen kann und sollte

Kennwortschutz BIOS, System, Dateien

Der Kennwortschutz ist wahrscheinlich die gebräuchlichste Sicherheitsmaßnahme um unbefugte Zugriffe zu verhindern. Dieser Schutz kann auf verschiedenen Ebenen wie BIOS, Benutzerkonto oder bei einzelnen Dateien erfolgen. Die größte Schwäche ist hier meist die Geheimhaltung der Passwörter oder zu schwach gewählte Passwörter. Liebe, Krieg, QWERTZ, 12345 oder JKLÖ sind nicht wirklich tauglich.

Benutzerkonten

Verschiedene Benutzerkonten sollte man einrichten, wenn der PC/ das Notebook von mehreren Personen genutzt wird. Entsprechend der Erfordernisse sollte man dabei dann auch die Nutzungsberechtigungen einschränken, das gilt insbesondere für Kinder. Vor deren Zugriff müssen nicht nur die Daten der Eltern geschützt werden, sondern auch umgekehrt. Nicht jeder Inhalt im Internet, in der Filmbibliothek oder im Spiele-Ordner ist was für die kleinen oder großen Racker und sollte deshalb erst gar nicht ins Blickfeld geraten.

Sicherheitsupdates

Eine regelmäßige Installation von Sicherheits-Updates für das Betriebssystem und die installierten Programme schließt bekannte Sicherheitslücken. Das mindert die Möglichkeiten für Angreifer den sogenannten Hebel anzusetzen. Die Aktualisierung selbst kann man je nach Software und System meist einer automatischen Routine überlassen oder nach Benachrichtigung manuell installieren.

Aktuelles Virenschutzprogramm

Neue Windows-Notebooks sind in der Regel von Haus aus mit einem Virenschutzprogramm ausgestattet. Auf Windows-10-Rechnern findet man zum Beispiel den Windows Defender, der für eine ordentliche Grundversorgung sorgt. Nicht selten sind zudem noch kommerzielle Virenschutzprogramme mit einer eingeschränkten Laufzeit installiert, die sich im Abo-Verfahren verlängern oder dazubuchen lassen. Welchen Funktionsumfang man bei diesen Lösungen letztlich wählt, ist individuell recht unterschiedlich und sollte sich am eigenen Nutzungsverhalten und dem persönlichen Sicherheitsbedürfnis orientieren.

Personal Firewall

Eine Personal Firewall hat die Aufgabe einen ans Internet oder ein sonstiges Netzwerk (Intranet, Firmennetzwerk usw.) angeschlossenen Computer vor Angriffen aus dem Netz zu schützen. Hauptaufgabe ist es den ein- und ausgehenden Datenverkehr zu filtern und dadurch Angriffe von Aussen abzuwehren. Wie alle anderen Mechanismen auch, ist die Firewall als Teil eines Gesamtpakets zu sehen.

Nutzerverhalten sensibilisieren

Internetzugriffe und alltägliches Arbeiten sollte man nach Möglichkeit immer mit einem eingeschränkten Nutzer-Konto und nicht mit dem Administrator-Konto durchführen. Das Administratorkonto ist für systemrelevante Wartungs- und Installationsaufgaben gedacht.

E-Mail-Anhänge, Links und Downloads immer einer kritischen Plausibilitätsprüfung unterziehen und nicht blind anklicken, öffnen oder Installieren. Nach Möglichkeit Updates und Downloads immer direkt vom Hersteller beziehen. Viele Infizierungen mit Schadsoftware erfolgen über diese Wege.

Ebenfalls kritisch ist das nutzen fremder Speichermedien. Ein kleiner Stick, eine Speicherkarte oder die Festplatte können schnell ein Einfallstor für ungeladene Gäste darstellen.

Passwortsicherheit

- Zusammenhangslose Folge von Großbuchstaben, Kleinbuchstaben, Sonderzeichen und Ziffern.

- Wenn möglich Zwei-Faktor-Authentifizierungen nutzen z.B. per SMS, TAN-Generator, SecurID Token

- Keine Passwörter oder gar Passwortlisten auf dem PC speichern

- Passwörter regelmäßig ändern

- Passwörter geheim halten und nicht weitergeben

WLAN-Sicherheit

Ein drahtloses Netzwerk sollte immer verschlüsselt sein und den WPA2-Standard nutzen. Hüten sollte man sich daher vor allem vor ungesicherten öffentlichen Netzwerken und Hotspots. Auch Netzwerke von Bekannten, Freunden oder Kollegen birgen ein gewisses Risiko, das nicht immer abschätzbar ist.

Backups

Backups sind ein wichtiger Bestandteil möglicher Sicherheitsmaßnahmen. Nachdem ein Worst-Case-Szenario, der Verlust von Daten, eingetreten ist, kann meist nur ein möglichst aktuelles Backup die verlorenen Daten wiederbringen. Je kürzer die Sicherungs-Abstände gewählt werden, desto aktuellere Daten hat man zur Wiederherstellung zur Verfügung. Backup-Laufwerke sollte man nur zu diesem einen Zweck verwenden und auch nur zu diesem Zweck an den PC anschließen. Wer ganz auf Nummer sicher gehen will lagert dieses Medium zudem an einem sicheren/ feuersicheren Ort.

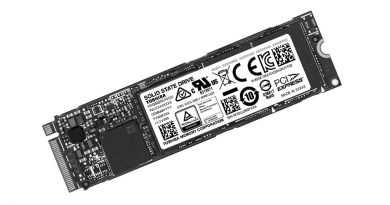

Verschlüsselungssoftware

Damit Daten die in fremde Hände fallen nicht gelesen oder ausgewertet werden können, kommen immer öfter Verschlüsselungen zum Einsatz. Hierbei werden Dokumente, Texte, Dateien usw. so stark verändert, dass sie für Unbefugte nicht mehr nutzbar sind. Die Daten sind zwar immer noch vorhanden, lassen sich aber nur mit dem passenden Schlüssel wieder in die Ursprungsform zusammensetzen.

Je stärker das Verschlüsselungsverfahren, desto schwieriger wird es im Nachhinein diesen Code zu knacken. Bei Windows kommt zum Beispiel BitLocker zum Einsatz und am Mac verschlüsselt FileVault die Daten auf dem Massenspeicher. Alternativen sind zum Beispiel VeraCrypt, KeyParc oder Doc Wallet. Das beliebte TrueCrypt wird seit einigen Jahren allerdings nicht mehr weiterentwickelt.

Optionale Sicherheitsfeatures, über die nicht jedes Gerät verfügt

Biometrische Zugangssicherung

Eine biometrische Zugangssicherung ist einerseits eine sehr persönliche Angelegenheit, da man ja irgendwie mit seinen unverwechselbaren individuellen Eigenschaften mit einem Gerät in Verbindung tritt.

- Fingerabdruck-Lesegerät

- Venenmuster-Lesegerät

- Gesichtserkennung

Gerade Fingerabdruck-Lesegeräte erfreuen sich aber immer größerer Beliebtheit, da sie kompakt und flink reagierend in vielen neuen Smartphones zu finden sind. Bei Notebooks beschränkt sich diese Feature meist auf den Business-Bereich. Mit externen Lösungen lassen sich Rechner auch Nachrüsten. Je nach Hardware ist es bereits gelungen per künstlich hergestelltem Abdruck oder Portraits die Technik austricksen.

Ein Fingerabdruck-Lesegerät mit USB-Typ-A-Schnittstelle zum Nachrüsten findet man zum Beispiel mit dem My Lockey bei PQI. Hier gehts zum ausführlichen Testbericht: PQI My Lockey USB-Fingerabdruck-Leser im Test.

SmartCard-Lesegerät

SmartCards stellen neben den Passwortabfragen und den biometrischen Absicherungen eine weitere Möglichkeit dar Nutzer-Zugriffe auf Notebooks zu beschränken und so nur einer bestimmten Personengruppe zugänglich zu machen. Per SmartCard und SmartCard-Lesegerät werden hinterlegte System- und Chipdaten miteinander abgeglichen und so eine mögliche Authorisierung überprüft. Bei positivem Ergebnis erfolgt die Freigabe des Rechners. In der Regel sind SmartCards zusätzlich mit einem PIN gesichert, um die Verwendung durch Unbefugte „Finder“ zu verhindern.

Fest eingebaute SmartCard-Lesegeräte sind fast ausschließlich in Business-Notebooks zu finden. Alternativ gibt es auch externe USB-Lesegeräte, die dann auch geräteunabhängig eingesetzt werden können, ansonsten aber einen ähnlichen Funktionsumfang bieten.

Trusted Platform Modul

Anders als die vielen zur Anwenderidentifikation eingesetzten Sicherheitsfeatures, hat das Trusted Platform Modul (TPM) die Aufgabe das jeweilige Notebook, Tablet oder den Desktop-PC per Kryptographischem Schlüssel gegenüber anderen Geräten zu identifizieren. Das TPM kommt in der Praxis hauptsächlich im Zusammenhang mit herstellerspezifischen Sicherheitslösungen zum Einsatz. Microsofts BitLocker nutzt das TPM vor dem Start des Betriebssystems zum Beispiel zur Überprüfung der Vertrauenswürdigkeit des Rechners. Das TPM kann im BIOS/ UEFI des jeweiligen Rechners aktiviert oder deaktiviert werden.

Physischer Schutz

Je mobiler und kompakter das Gerät, desto wichtiger. „Gelegenheit macht Diebe“ so ein Sprichwort. Ein Notebook lässt sich schnell unter den Arm klemmen, ein Tablet verschwindet ungesehen im Rucksack und der kleine handliche Beamer der eben noch die Messepräsentation an die Wand geworfen hat, könnte sich schnell im Wohnzimmer eines Besuchers wiederfinden.

Um das zu verhindern, bieten sich in erster Linie Sicherungen durch Kabelschlösser an. Bei Notebooks gehören Kabelschloss-Vorbereitungen von Kensington oder Nobel zum Standard. Mit der passenden Kabelschloss-Verbindung kann man hier schnell und einfach ein ungewolltes Entwenden verhindern. Bei Tablets und Smartphones kommen dagegen meist auf der Gehäuserückseite aufgeklebte und kabelgebundene Gegenstücke zum Einsatz

Als unsichtbare Lösung etabliert sich immer mehr die Möglichkeit integrierte Ortungsfunktionen für die Wiederbeschaffung oder das Auffinden zu nutzen. In neueren Smartphones und Tablets sind diese meist schon vorhanden und können auch für eine Verortung der neusten Statusmeldungen in sozialen Netzwerken verwendet werden. Hier kann der Nutzer frei entscheiden ob man auf dieses Feature zurückgreift oder doch nicht so viel von sich und seinen Gewohnheiten preisgibt.

Nach dem Diebstahl

Ist das Notebook erst einmal abhanden gekommen, so ist es meist so gut wie unmöglich das Gerät wiederzufinden. Arbeitsgerät und Daten futsch! Um hier eventuell doch noch tätig werden zu können, gibt es verschiedene hardware- und softwarebasierte Anti-Theft-Lösungen. Dazu gehören zum Beispiel verschiedene Computrace-Services oder Intels Anti Theft. Während die Software-Lösungen auf nahezu jedem Gerät genutzt werden können, sind die hardwaregestützten Varianten an entsprechende Komponenten geknüpft, die man meist in Business-Notebooks und Business-Tablets wiederfindet.

Alle Schutzmechanismen wirken jedoch nur, wenn sie im Vorfeld entsprechend eingerichtet und aktiviert wurden. Ist dies erfolgt, kann man im Idealfall zum Beispiel sein Notebook orten, aus der Ferne Daten löschen oder die Notebookfunktionen komplett deaktivieren.

Sicherheit für Notebooks: Fazit

Die besten Sicherheitsfeatures nutzen nichts, wenn sie nicht auch  zur Anwendung kommen. Die Möglichkeiten sind vielfältig, werden aber nicht selten als lästig und unkomfortabel angesehen. Die bei aktuellen Notebooks gebotenen Sicherungsmöglichkeiten sind jedenfalls schon recht brauchbar und können bei entsprechender Verwendung für einen soliden Grundschutz sorgen: Passwort, Verschlüsselung, Firewall und Virenschutz sind hier nur einige Stichwörter, die nahezu jedem Anwender geläufig sein dürften.

zur Anwendung kommen. Die Möglichkeiten sind vielfältig, werden aber nicht selten als lästig und unkomfortabel angesehen. Die bei aktuellen Notebooks gebotenen Sicherungsmöglichkeiten sind jedenfalls schon recht brauchbar und können bei entsprechender Verwendung für einen soliden Grundschutz sorgen: Passwort, Verschlüsselung, Firewall und Virenschutz sind hier nur einige Stichwörter, die nahezu jedem Anwender geläufig sein dürften.

Ebenfalls ein wichtiger Bestandteil seine Daten vor Verlust zu schützen, sind regelmäßige Backups. Neben separater Hardware erfordern diese aber schon ein erhöhtes Maß an Regelmäßigkeit, Selbstdisziplin und Selbstkontrolle. Je jünger das Backup, desto mehr Daten können nach einem Verlust wiederhergestellt werden.

Zusätzliche Features wie biometrische Nutzererkennungen, Zugriffssicherung per SmartCard oder eine Geräteidentifikation per TPM benötigt zwar nicht jeder, erhöhen aber hier und da den Komfort und können für weitere Hürden vor einem unbefugten Zugriff sorgen.

Generell gilt, je mehr Sicherheitsmaßnahmen ineinandergreifen und miteinander kombiniert werden, desto schwerer macht man es potentiellen Angreifern unberechtigt an Hard- und Software heranzukommen. Nutzt die Möglichkeiten!